Как Узнайть Свой IP Адрес

Каждый компьютер в «мировой паутине» имеет свой уникальный сетевой адрес — Internet Protocol Address (или IP-адрес). Присвоение такого идентификатора осуществляется на основе сетевой модели передачи данных TCP/IP. Уникальность адреса в пределах Глобальной сети является одним из главных условий, без которых функционирование Интернета оказалась бы невозможным.

Разновидности IP-адресов

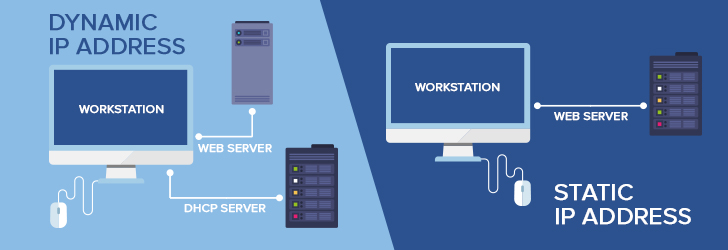

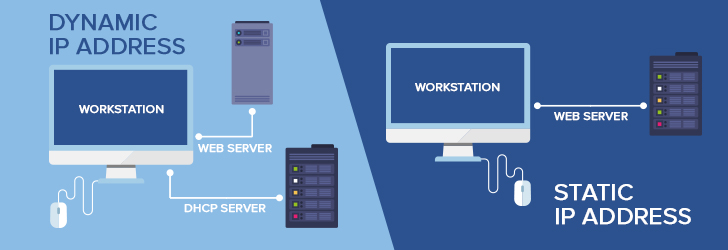

В настоящее время используется две версии адресного протокола — IPv4 и IPv6. В первом случае (в основной версии протокола) длина IP-адреса составляет 4 байта, а во втором — 16. Также IP-адрес может быть либо статическим, либо динамическим.

Статический необходим в том случае, когда для передачи данных может быть задействован только реальный пользовательский IP-адрес в Глобальной сети. В частности — для установки шифрованного соединения через виртуальную частную сеть (VPN). Динамический адрес назначается компьютеру или другому устройству автоматически в момент его подключения к сети. В отличие от статического динамический при подключении используется лишь ограниченный временной промежуток, обычно только до завершения сеанса.

Также встречается разграничение IP-адресов на внешние (еще их называют «белыми») и внутренние (или «серые»). Чем они отличаются между собой? Внешний адрес требует регистрации, уникален для всего глобального Интернета и закрепляется за одним компьютером. В отличие от него на внутренний IP могут быть подключены одновременно несколько ПК. Внешний IP необходим для организации работы сервера, например, игрового или для хостинга сайтов.

«Серый» IP-адрес на компьютере позволяет выполнять большинство распространенных задач — серфинг сайтов, использование мессенджеров и так далее. Однако же если потребуется внешнее подключение к своему домашнему ПК (к примеру, с работы) для использования удаленного помощника или web-камеры, то установить его можно будет лишь при наличии «белого» IP-адреса.

«Плюсы» наличия внешнего IP адреса

В отличие от «серого» IP «белый» адрес обладает рядом преимуществ:

- Возможность организовать полноценную работу сервера для решения самого широкого круга задач;

- Отсутствие ограничений подключения со стороны некоторых систем-файлообменников (например, торрент трекеров), требующих наличия конкретного внешнего IP;

- Отсутствие очереди загрузки (как это часто бывает у владельцев «серых» IP) — любые файлы загружаются с максимально возможной скоростью.

Внешний IP-адрес является ключевым условием при создании сервера для сетевых игр на основе домашнего компьютера. Его наличие позволит другим пользователям «большого» Интернета свободно подключиться и участвовать в игровых баталиях Counter Strike, Quake или любой другой онлайн игры. Владельцы «серых» IP при использовании таких файлообменников как Rapidshare или Depositfiles могут наблюдать сообщение с приблизительно следующим содержанием: «С вашего IP в данный момент осуществляется закачивание файла». В то же время владельцы «белых» адресов не сталкиваются с подобными ситуациями.

«Минусы» внешнего адреса

В ряде случаев наличие «белого» IP является одновременно и преимуществом, и главным недостатком владеющего им компьютера. Дело в том, что видимость «извне» доступна абсолютно всем пользователям, а не только владельцу ПК и его «доверенному кругу». Из-за этого всегда остается вероятность попыток проникновения на него со стороны других пользователей Глобальной сети. Речь идет не только о хакерских атаках, но также о распространении вирусов, шпионского ПО и прочих нежелательных явлений.

Поэтому будущим владельцам внешнего IP рекомендуется заблаговременно позаботиться о защите своих компьютеров. Обязательным в данном случае является наличие надежной антивирусной программы и регулярное обновление её баз. Также приветствуется наличие брандмауэра с правильно установленными настройками. Перечисленные факторы безопасности обеспечат стабильную работу компьютера (сервера).

Проблемы определения внешнего адреса

Бывает и так, что зарегистрированный внешний IP-адрес не распознается другими пользователями «извне». Причины у такого явления могут быть разными, а к наиболее вероятным относятся следующие факторы:

- Авария с сетевым соединением на участке между сервером и провайдером;

- Недоступен DNS-сервер, поэтому имена не распознаются;

- «Подвисла» сессия подключения с последующей ошибкой авторизации;

- Брандмауэр или антивирусная программа блокирует подключение;

- Некорректные настройки сетевого подключения у пользователя или у провайдера;

- Не происходит авторизация из-за блокировки аккаунта (например, если требуется пополнение баланса на лицевом счете).

Решить проблему поможет приложение IP Tools. Утилита умеет автоматически определять внешний и внутренний IP-адрес в корпоративных и домашних Wi-Fi сетях, а также предоставляет другую необходимую информацию о сетевом соединении.

What is My IP Address

Each computer in the "world wide web" has its own unique network address - Internet Protocol Address (or IP-address). The assignment of such an identifier is based on the TCP / IP network data transmission model. The uniqueness of the address within the Global Network is one of the main conditions without which the functioning of the Internet would be impossible.

Types of IP Addresses

Currently, two versions of the address protocol are used - IPv4 and IPv6. In the first case (in the basic version of the protocol) the length of the IP address is 4 bytes, and in the second - 16. Also, the IP address can be either static or dynamic.

Static is needed when only real user IP address in the WAN can be used for data transfer. In particular - to establish an encrypted connection through a virtual private network (VPN). The dynamic address is assigned to a computer or other device automatically when it is connected to the network. Unlike static dynamic, only a limited time period is used when connecting, usually only before the end of the session.

Also, there is a distinction between IP addresses to external (also called “white”) and internal (or “gray”). How do they differ between themselves? An external address requires registration, is unique to the entire global Internet, and is assigned to one computer. In contrast, multiple PCs can be connected to an internal IP at the same time. External IP is necessary for the organization of the server, for example, a game or for hosting sites.

“Gray” IP-address on the computer allows you to perform most common tasks - surfing sites, using instant messengers and so on. However, if you need an external connection to your home PC (for example, from work) to use a remote assistant or a webcam, you can install it only if you have a white IP address.

Advantages of having an external IP address

In contrast to the "gray" IP "white" address has several advantages:

- Ability to organize full server operation for solving a wide range of tasks;

- No connection restrictions on the part of some file sharing systems (for example, torrent trackers) that require a specific external IP;

- No download queue (as is often the case with owners of “gray” IP) - any files are downloaded as fast as possible.

An external IP address is key when creating a server for online games based on a home computer. Its presence will allow other users of the “big” Internet to freely connect and participate in the game battles of Counter Strike, Quake or any other online game. Owners of "gray" IP when using file hosting services such as Rapidshare or Depositfiles can observe a message with approximately the following content: "From your IP you are currently uploading a file." At the same time, the owners of the "white" addresses do not face such situations.

External IP address limits

In some cases, the presence of "white" IP is both an advantage and a major disadvantage of owning a computer. The fact is that the visibility “from the outside” is available to absolutely all users, not just the owner of the PC and his “trusted circle”. Because of this, there always remains the possibility of attempts to penetrate it by other users of the Global Network. It is not only about hacker attacks, but also about the spread of viruses, spyware and other undesirable phenomena.

Therefore, future owners of external IP are advised to take care of protecting their computers in advance. In this case, it is obligatory to have a reliable anti-virus program and regularly update its databases. Also, the presence of a firewall with the correct settings. These security factors will ensure stable operation of the computer (server).

Problems of determining the external address

It also happens that a registered external IP address is not recognized by other users "from the outside". The causes of this phenomenon may be different, and the most likely include the following factors:

- Failure with a network connection between the server and the provider;

- The DNS server is not available, so the names are not recognized;

- “Hung up” connection session with subsequent authorization error;

- Firewall or anti-virus program blocks the connection;

- Incorrect network connection settings for the user or provider;

- There is no authorization due to account blocking (for example, if recharge is required on the personal account).

IP Tools will help solve the problem. The utility is able to automatically determine the external and internal IP-address in corporate and home Wi-Fi networks, and also provides other necessary information about the network connection.

Как Настроить WiFi Роутер

Для настройки роутера Xiaomi Mi WiFi 3 на компьютере с Windows 10 потребуется войти в панель администратора по следующим адресам — http://192.168.31.1 или miwifi.com. Инструкция окажется актуальной и для соседей по модельному ряду — удешевленной версии 3C, самой продвинутой 3G, а также для более ранних моделей — Mi Nano и Mi Mini. При многочисленных достоинствах популярного китайского производителя у Wi-Fi маршрутизаторов Xiaomi также имеется один весьма существенный недостаток — отсутствие адаптации под зарубежных пользователей.

В особенности это характерно для самых «свежих» моделей, появившихся на рынке потребительской электроники относительно недавно. При заходе в настройки такого устройства можно увидеть полностью китайский интерфейс с характерными значками-иероглифами. У большинства новых обладателей роутеров Xiaomi, не владеющих китайским, обычно возникают проблемы именно при первом подключении. Ниже мы наглядно покажем пошаговый процесс настройки маршрутизатора Xiaomi Mi WiFi Router для трех его версий — 3, 3G и 3C.

Подключение роутера к компьютеру

Для начала сделаем два очевидных шага — подключим кабель Интернет-провайдера к порту WAN (он выделен синим цветом) и установим в собственное гнездо штекер от подключенного к электрической сети блока питания. При включении без предварительной настройки маршрутизатор начинает раздавать Wi-Fi соединение без требования пароля, поэтому подключиться к нему можно как по кабелю (LAN — Ethernet), так и «по воздуху». В том случае, если устройство приобреталось «с рук» и уже было в использовании, рекомендуется провести сброс до заводских настроек. Для этого достаточно воспользоваться булавкой, зажав на включенном роутере кнопку Reset.

Важно убедиться, что в настройках «Центра управления сетями и общим доступом» операционной системы включено автоматическое получение IP и параметров DNS. Только в этом случае для доступа в панель администратора можно по выбору использовать адреса 192.168.31.1 или miwifi.com. Перейдя на страницу авторизации, ставим галочку и жмем кнопку с иероглифами.

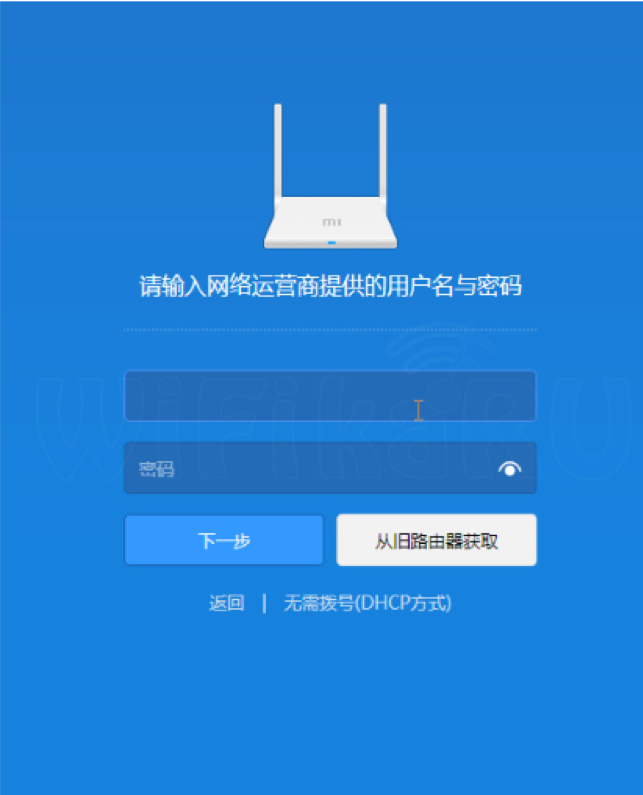

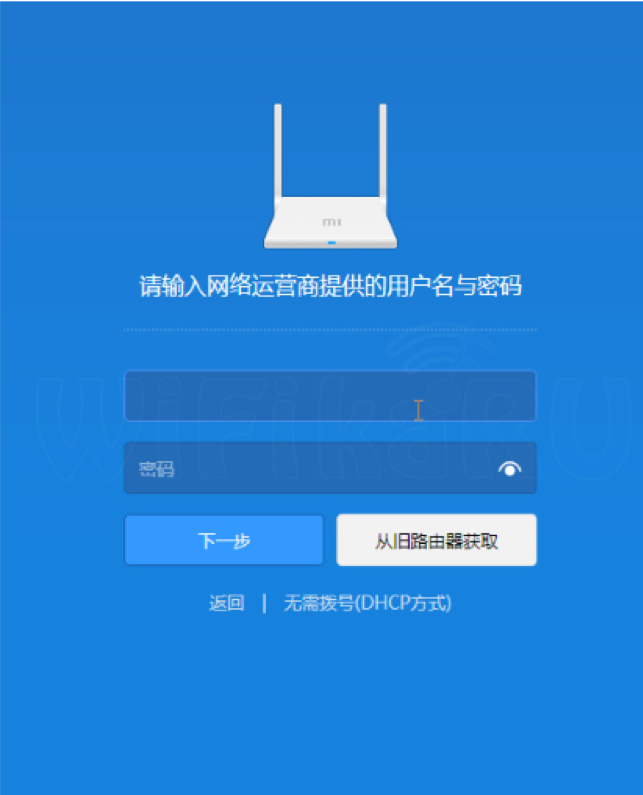

Маршрутизатор самостоятельно определит существующий тип подключения к глобальной сети. Если используется тип подключения PPPoE, тогда потребуется ввести параметры для доступа — логин и пароль.

В случае подключения по DHCP (когда на ПК или роутере не нужны специальные настройки), выбираем этот тип, кликнув по соответствующему пункту в меню. В следующем окне устанавливаем пароль для входа в панель администратора и подтверждаем действие, нажав кнопку.

Теперь нужно выбрать имя для своей Wi-Fi сети и придумать надежный пароль (от 8 символов). Подтверждаем, нажав правую кнопку.

Для применения заданных параметров потребуется перезагрузка маршрутизатора. В следующем окне настроек приложение показывает QR код, отсканировав который можно загрузить мобильное приложение.

После установки имени сети и пароля к ней роутер начинает раздавать Интернет на все подключенные устройства.

Настройка работы маршрутизатора

Интерфейс панели администратора выполнен полностью на китайском, поэтому нам потребуется его русификация. В Google Chrome для получения вполне корректного перевода достаточно пары кликов мышкой. В других браузерах потребуется дополнительное расширение-переводчик. Основная страница панели администратора отображает текущую сводку данных о работе сети. Здесь можно увидеть список подключенных устройств, объём использованного трафика, степень загрузки ЦП и оперативной памяти. Следует заметить, что у конкурирующих решений из бюджетного сегмента (к примеру, от Asus или TP-Link) ничего подобного не предусмотрено.

Для контроля за расходом трафика отдельными устройствами предусмотрена закладка «Оборудование». В списке подключенных устройств можно быстро отключить любого из пользователей. Закладка «Настройки интернет» позволяет задать конфигурацию подключения к провайдеру. Здесь можно установить скоростной предел для WAN порта, клонировать MAC-адрес или переключить устройство в режим WiFi-репитера. В разделе меню «Расширенные настройки» открывается доступ к переадресации портов. Здесь же можно вручную прописать статический IP-адрес, задать параметры DDNS, UPnP и др.

Важно: стоковая прошивка роутера не поддерживает протоколы L2TP и PPTP. Это говорит о невозможности подключить устройство пользователям Интернет-провайдера Билайн. Решением проблемы может послужить установка промежуточного проводного маршрутизатора, непосредственно к которому уже можно подключить роутер Xiaomi.

Работать с настройками маршрутизатора через ПК не всегда удобно, а иногда и невозможно вообще по какой-либо причине. Простой и удобной альтернативой в этом случае станет приложение для смартфона IP Tools со встроенной функцией «Router Setup» (или «Настройка роутера»). Утилита автоматически находит адрес страницы настройки маршрутизатора и позволяет легко управлять устройством без помощи специалиста.

How Setup WiFi Router

To configure the router Xiaomi Mi WiFi 3 on a computer with Windows 10 you will need to log into the admin panel at the following addresses - http://192.168.31.1 or miwifi.com. The instruction will be relevant for neighbors models in range - the cheaper version of 3C, the most advanced 3G, as well as for earlier models - Mi Nano and Mi Mini. With the numerous advantages of the popular Chinese manufacturer, Xiaomi Wi-Fi routers also have one very significant drawback - the lack of adaptation for foreign users.

In particular, this is characteristic of the “freshest” models that have appeared on the consumer electronics market relatively recently. When entering the settings of such a device, you can see a completely Chinese interface with distinctive hieroglyphic icons. Most new owners of Xiaomi routers who do not speak Chinese usually have problems with the very first connection. Below we will clearly demonstrate the step by step process of setting up the Xiaomi Mi WiFi Router for its three versions - 3, 3G and 3C.

Connecting the router to the computer

To begin with, we will take two obvious steps: we will connect the cable of the Internet provider to the WAN port (it is highlighted in blue) and install the plug from the power supply unit connected to the electrical network into its own socket. When you turn on without pre-setting, the router starts distributing a Wi-Fi connection without requiring a password, so you can connect to it via cable (LAN - Ethernet) and “over the air”. In the event that the device was purchased "from hands" and was already in use, it is recommended to reset to factory settings. To do this, just use the pin, holding the Reset button on the enabled router.

It is important to make sure that in the settings of the Network and Sharing Center, the operating system has automatic retrieval of IP and DNS parameters. Only in this case, you can optionally use the addresses 192.168.31.1 or miwifi.com to access the admin panel. Go to the login page, put a check mark and press the button with hieroglyphs.

The router will independently determine the existing type of connection to the global network. If the connection type is PPPoE, then you will need to enter the access parameters - login and password.

In the case of DHCP connection (when no special settings are needed on the PC or router), select this type by clicking on the appropriate item in the menu. In the next window, set a password to log in to the admin panel and confirm the action by clicking the button.

Now you need to choose a name for your Wi-Fi network and come up with a strong password (8 characters or more). Confirm by pressing the right button.

To apply the specified parameters, you will need to restart the router. In the next settings window, the application displays a QR code, which can be scanned by downloading a mobile application.

After setting the network name and password to it, the router starts distributing the Internet to all connected devices.

Setting up the router

The admin panel interface is made entirely in Chinese, so we need to translate it. In Google Chrome, a couple of mouse clicks are enough to get the correct translation. Other browsers will require an additional translator extension. The main page of the admin panel displays the current summary of network activity. Here you can see a list of connected devices, the amount of traffic used, the degree of CPU and RAM usage. It should be noted that competing solutions from the budget segment (for example, from Asus or TP-Link) do not provide anything like this.

To control the consumption of traffic by individual devices, the “Equipment” tab is provided. In the list of connected devices, you can quickly disconnect any of the users. The “Internet Settings” tab allows you to configure the connection to the provider. Here you can set the speed limit for the WAN port, clone the MAC address or switch the device to the WiFi repeater mode. In the Advanced Settings section of the menu, access to port forwarding is available. Here you can manually register a static IP address, set the DDNS, UPnP, etc. parameters.

Important: the stock firmware of the router does not support the L2TP and PPTP protocols. This indicates the impossibility of connecting the device to users of the Internet provider Beeline. The solution to the problem can be the installation of an intermediate wired router, directly to which you can already connect a Xiaomi router.

Working with router settings via a PC is not always convenient, and sometimes even impossible for any reason. A simple and convenient alternative in this case will be an application for the IP Tools smartphone with the built-in “Router Setup” function (or “Router Setup”). The utility automatically finds the address of the router configuration page and allows you to easily manage the device without the help of a specialist.

Сетевые Протоколы: IP, IPv4, IPv6, DNS

Сетевой протокол представляет собой свод правил, которые позволяют обмениваться данными между несколькими устройствами, подключенными к Интернету. Существует несколько десятков сетевых протоколов, которыми пользуются владельцы устройств с выходом в интернет по всему миру. Каждый протокол выполняет свои функции и отвечает за определенные задачи. Нередко одновременно может использоваться сразу несколько протоколов, и пример тому – стэк TCP/IP, который на сегодняшний день является наиболее распространенным при обмене данными. TCP – протокол, который отвечает за разбивку информации на пакеты, их транспортировку и воссоединение. А вот для чего нужен IP и ряд других протоколов, которые не менее востребованы во «всемирной паутине»?

IP и маршрутизаторы

Стэк TCP/IP является универсальным, так как выполняет сразу несколько функций – прикладную, транспортную, межсетевую, физическую и канальную. Однако если рассматривать лишь IP, то его задача сводится к доставке данных по определенному адресу, который есть у любого устройства с выходом в интернет независимо от того, какой тип подключения используется, в том числе и wi-fi. Правда для того, чтобы доставить пакеты с информацией от одного адресата к другому, необходимо проложить маршрут следования, с чем прекрасно справляются сетевые протоколы IPv4 и IPv6. У них общая задача, а вот пути реализации существенно различаются.

В чем отличие IPv4 и IPv6?

Начнем с того, что это две версии одного протокола, которые, тем не менее, имеют ряд ключевых различий. И главное из них состоит в том, как именно прописывается адрес получателя. В IPv4 его длина составляет 4 байта, в IPv6 – 16 байт. То есть, структура IPv6 является более сложной, а его возможности – более широкими в части определения адресов.

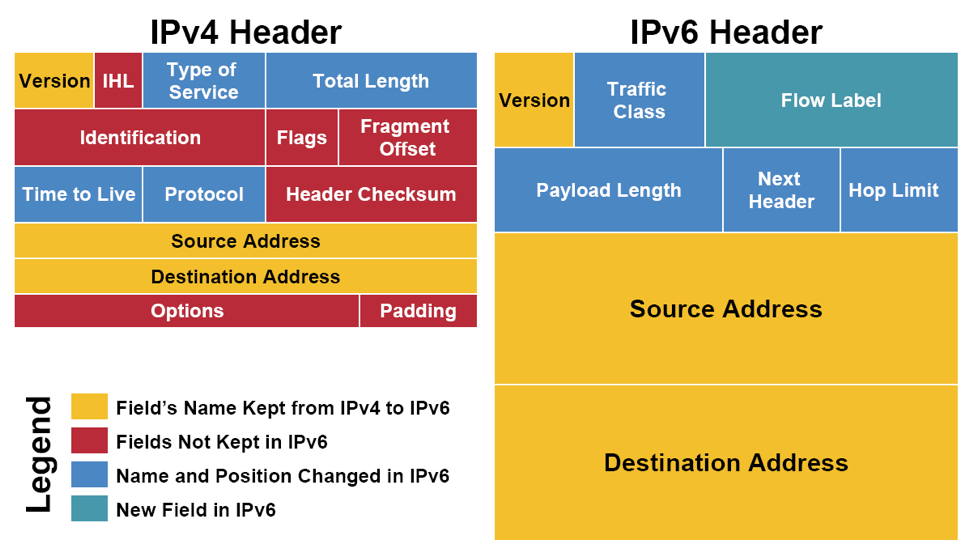

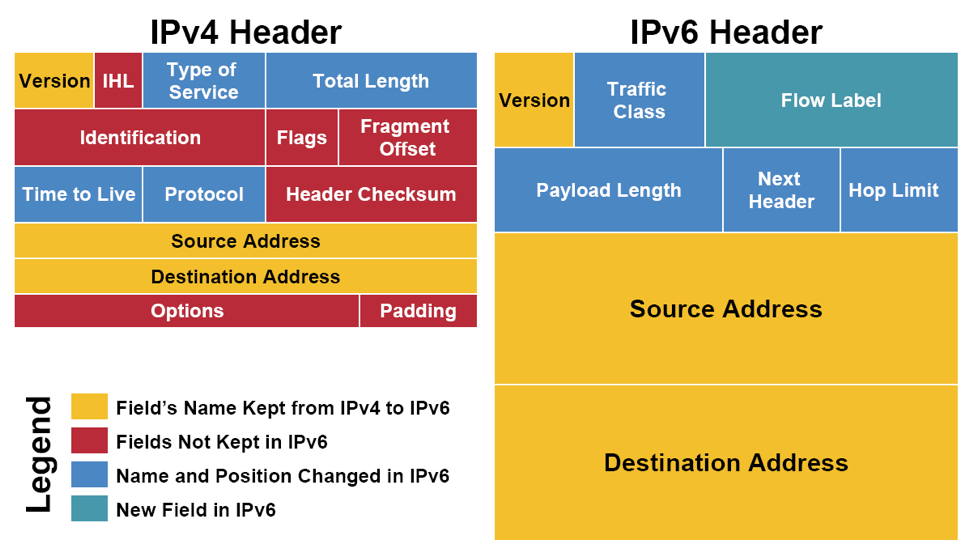

Казалось бы, зачем изобретать велосипед и создавать протокол IPv6, когда уже есть и успешно используется IPv4? Ответ прост: пока интернет был достоянием избранных, четырехбайтных IP–адресов хватало для всех. Но по мере развития «всемирной паутины» в начале 90-х годов прошлого века стало ясно, что необходимо менять систему адресов. В итоге был разработан протокол IPv6, который предложил новый формат заголовков, сделав их максимально короткими и переместив всю второстепенную информацию в другие поля. Это позволило обрабатывать информацию более эффективно и оперативно. Кроме этого, изменился сам формат адресов, появилась возможность создать многоуровневое пространство.

DNS. От цифр к буквам

Представьте, что для захода на сайт вам нужно вбить в поисковой строке 16-байтный адрес, первые 8 байт которого – это адрес сети, а последующие 8 – адрес хоста. Если бы эту процедуру пришлось проделывать регулярно, то количество пользователей в Интернете сократилось бы до небольшой группы людей, которые используют Сеть в научно-практических целях.

Чтобы избежать подобного, была создана система доменных имен DNS, функция которой – преобразовывать цифровые IP-адреса в доменные имена и наоборот. DNS – многоуровневый протокол, включает в себя различные доменные зоны, которые принадлежат определенной стране либо региону. Владельцем доменной зоны может быть крупная организация, физическое либо юридическое лицо. В доменной зоне (либо домене) регистрируются доменные имена – буквенно-цифровые определения IP-адресов. Такие определения намного легче запомнить и ввести в поисковую строку. А протокол DNS выполняет их поиск, обслуживая базу доменных имен в определенной зоне.

Как облегчить работу с различными протоколами

Не секрет, что многие пользователи параллельно используют до десятка сетевых протоколов, которые позволяют им не только получать и отправлять данные, но и всегда иметь под рукой информацию, которая касается использования IP-адресов. Для этих целей применяются различные сетевые утилиты, которые устанавливаются на компьютерах и мобильных устройствах. Однако можно значительно упростить задачу, если воспользоваться удобным и простым в применении мобильным приложением IP Tools. Оно включает в себя 19 наиболее востребованных утилит, которые не только облегчают работу с многочисленными сетевыми протоколами, но выполняют ряд практических задач. К примеру, сетевая утилита Whois позволяет получить информацию о хостинге или же доменном имени, Traceroute помогает отследить маршрут от компьютера до хостинга, а пинг сканирует маршрут на предмет задержки пакетов с данными при передаче. Не менее полезной является утилита Wake On LAN которая позволяет включать или же выключать компьютер дистанционно.

Протестируйте IP Tools и убедитесь, насколько этот простой в использовании и многофункциональный инструмент облегчит ваши повседневные задачи при работе в интернете, став незаменимым помощником в мире высоких технологий.

Network Protocols: IP, IPv4, IPv6, DNS

A network protocol is a set of rules that allow data to be exchanged between several devices connected to the Internet. There are several dozen network protocols that are used by owners of devices with Internet access throughout the world. Each protocol performs its functions and is responsible for certain tasks. Often, several protocols can be used simultaneously, and an example of this is the TCP / IP stack, which is by far the most common in data exchange. TCP is a protocol that is responsible for splitting information into packets, their transportation and reunification. But why do you need IP and a number of other protocols that are no less in demand in the world wide web?

IP and routers

The TCP / IP stack is universal, since it performs several functions at once — application, transport, internetwork, physical, and channel. However, if we consider only IP, then its task is reduced to delivering data to a specific address, which any device with Internet access has, no matter what type of connection is used, including wi-fi. True, in order to deliver packets of information from one destination to another, it is necessary to create a route, with which IPv4 and IPv6 networking protocols do a great job. They have a common task, but implementation paths differ significantly.

What is the difference between IPv4 and IPv6?

To begin with, these are two versions of the same protocol, which, nevertheless, have a number of key differences. And the most important of them is how the recipient’s address is written. In IPv4, its length is 4 bytes, in IPv6 - 16 bytes. That is, the structure of IPv6 is more complex, and its capabilities are broader in terms of defining addresses.

It would seem, why reinvent the wheel and create the IPv6 protocol when IPv4 is already and successfully used? The answer is simple: while the Internet was in possession of the elect, four-byte IP addresses were enough for everyone. But as the World Wide Web developed in the early 1990s, it became clear that the address system needed to be changed. As a result, IPv6 protocol was developed, which proposed a new header format, making them as short as possible and moving all the minor information to other fields. This allowed us to process information more efficiently and quickly. In addition, the address format itself has changed, it became possible to create a multi-level space.

DNS. From numbers to letters

Imagine that in order to enter the site you need to enter a 16-byte address in the search line, the first 8 bytes of which is the network address, and the next 8 bytes are the host address. If this procedure had to be done regularly, then the number of users on the Internet would be reduced to a small group of people who use the Network for scientific and practical purposes.

To avoid this, the DNS Domain Name System was created, whose function is to convert numeric IP addresses to domain names and vice versa. DNS is a multi-level protocol that includes various domain zones that belong to a particular country or region. The owner of the domain zone can be a large organization, an individual or a legal entity. Domain names (alphanumeric definitions of IP addresses) are registered in the domain zone (or domain). Such definitions are much easier to remember and enter into the search box. And the DNS protocol performs their search, servicing the database of domain names in a specific zone.

How to facilitate the work with different protocols

It's no secret that many users simultaneously use up to a dozen network protocols that allow them not only to receive and send data, but also to always have at hand information that concerns the use of IP addresses. For these purposes, various network utilities are used, which are installed on computers and mobile devices. However, you can significantly simplify the task if you use the convenient and easy-to-use mobile application IP Tools. It includes the 19 most popular utilities, which not only facilitate the work with numerous network protocols, but perform a number of practical tasks. For example, the network utility Whois allows you to get information about the hosting or domain name, Traceroute helps to track the route from the computer to the hosting, and ping scans the route for the delay of data packets during transmission. Equally useful is the utility Wake On LAN which allows you to turn on or off the computer remotely.

Test IP Tools and see how this easy-to-use and multifunctional tool will make your daily tasks easier while working on the Internet, becoming an indispensable helper in the high-tech world.

Сетевые Протоколы: TCP, UDP, HTTP, ICMP

Интернет не случайно называют «всемирной паутиной», так как он связывает между собой сотни тысяч компьютеров по всему миру. Передача информации происходит по сетевым протоколам – каналам связи, которые работают по определенным правилам. Их часто сравнивают с языком общения между пользователями. Однако если два человека, владеющие, к примеру, немецким, могут обмениваться сообщениями с грамматическими ошибками и при этом прекрасно понимать друг друга, то при обмене информацией через сетевые протоколы любая неточность или погрешность недопустимы.

У каждого протокола есть свои стандарты обработки и передачи данных. Поэтому активные пользователи «всемирной паутины» вынуждены устанавливать на устройствах с выходом в интернет сетевые утилиты, позволяющие «общаться» на различных языках, то есть, передавать и получать информацию при помощи различных сетевых протоколов. В этом отношении универсальным является приложение IP Tools, которое включает целый набор утилит. С его помощью можно сканировать общие доступы ресурсов и различные порты сети, мониторить входящие и исходящие соединения различных протоколов. Но для начала стоит выяснить, что они собой представляют, и по каким стандартам «работают».

Транспортные протоколы TCP и UDP

Любая информация в интернете передается пакетами, то есть, разбивается на части, которые после доставки воссоединяются. Для транспортировки данных чаще всего используются протоколы TCP и UDP. Их основная задача – обеспечить связь между двумя хостами и доставить пакеты. Однако принцип работы этих двух протоколов имеет существенное отличие.

TCP (Transmission Control Protocol) – протокол контроля за передачей информации, с помощью которого происходит ее разбивка на мелкие пакеты и передачи независимо друг от друга в произвольном порядке. При этом TCP отвечает за то, чтобы все пакеты были доставлены и собраны в единое целое. То есть, по истечении некоторого времени протокол потребует подтверждение того, что передача данных прошла успешно. Если во время транспортировки происходит сбой на маршруте, то этот протокол обеспечивает повторную отправку пакетов, поэтому считается достаточно надежным средством доставки информации. К слову, часто вместе с TCP используется IP, задача которого – отправить пакеты по конкретному адресу, который есть у каждого компьютера, подключенного к Интернету.

UDP (User Datagram Protocol) также нередко используется вместе с IP, однако считается упрощенным и менее надежным каналом для передачи информации. Все дело в том, что UDP не дублирует передачу пакетов и не отвечает за последовательность их доставки. То есть, UDP не отправляет запрос по поводу того, дошли ли пакеты и в каком объеме. Однако этот протокол имеет свои преимущества, среди которых – высокая скорость транспортировки данных. По этой причине он востребован там, где необходимо обеспечить оперативность либо высокую пропускную способность. Это – один из наиболее актуальных транспортных протоколов при работе с аудио- либо видеоинформацией.

Прикладной протокол HTTP

Все мы пользуемся интернет-сайтами, но не задумываемся о том, каким образом на мониторе либо дисплее корректно отображается запрашиваемая информация. Отвечает за эту функцию прикладной протокол HTTP (HyperText Transfer Protocol), который работает с языком разметки гипертекста HTML. Страницы сайта, «написанные» этим языком, отправляются на сервер. Когда пользователь вводит необходимый поисковый запрос, он обрабатывается сервером и возвращается обратно в виде корректно отображенной страницы сайта. Именно за этот процесс отвечает HTTP, который работает совместно с TCP и довольно часто – с HTTPS (HTTP over TLS). Последний протокол отвечает за шифровку данных и конфиденциальность информации, которая передается.

Межсетевой протокол ICMP

Нередки ситуации, когда попытки получить либо доставить данные заканчиваются неудачей, и в этом случае пользователь получает сообщение об ошибке. Доставляется оно с помощью межсетевого протокола ICMP (Internet Control Message Protocol), который информирует о том, что по той или иной причине передача данных не состоялась. Этот протокол чаще всего применяется в диагностических целях, чтобы выяснить, какого рода сбой произошел, и помогает устранить возникшие проблемы с хостом либо маршрутизатором.

«Протокольный микс» от IP Tools

Как правило, при работе с интернетом рядовой пользователь применяет с десяток различных протоколов, для работы с которыми требуются сетевые утилиты. «Всемирная паутина» постоянно развивается, появляются новые способы данных, потому важно использовать приложения, которые позволяют с ними работать. И IP Tools – именно тот универсальный инструмент, который включает в себя 19 различных утилит и позволяет работать с различными сетевыми протоколами.

Network Protocols: TCP, UDP, HTTP, ICMP

It is not by chance that the Internet is called the “World Wide Web,” since it connects hundreds of thousands of computers around the world. Information transfer occurs via network protocols - communication channels that operate according to certain rules. They are often compared to the language of communication between users. However, if two people who own, for example, German, can exchange messages with grammatical errors and at the same time perfectly understand each other, then when exchanging information through network protocols, any inaccuracy or error is unacceptable.

Each protocol has its own standards for processing and transmitting data. Therefore, active users of the World Wide Web are forced to install network-based utilities on devices with Internet access, allowing them to “communicate” in different languages, that is, transmit and receive information using various network protocols. In this respect, the IP Tools application, which includes a whole set of utilities, is universal. With it, you can scan resource shares and various network ports, monitor incoming and outgoing connections of various protocols. But first, it’s worth finding out what they are, and by what standards they “work”.

TCP and UDP transport protocols

Any information on the Internet is transmitted in packets, that is, it is broken up into parts, which are reunited after delivery. For data transport, TCP and UDP protocols are most often used. Their main task is to provide communication between the two hosts and deliver the packets. However, the principle of operation of these two protocols has a significant difference.

TCP (Transmission Control Protocol) is a protocol for controlling the transmission of information, with the help of which it is divided into small packets and transmitted independently of each other in an arbitrary order. In this case, TCP is responsible for ensuring that all packets are delivered and assembled into a single unit. That is, after some time the protocol will require confirmation that the data transfer was successful. If a route fails during transportation, this protocol provides for re-sending packets, therefore, it is considered to be a reasonably reliable means of information delivery. By the way, IP is often used in conjunction with TCP, whose task is to send packets to a specific address that every computer connected to the Internet has.

UDP (User Datagram Protocol) is also often used with IP, but is considered a simplified and less reliable channel for transmitting information. The fact is that UDP does not duplicate the transmission of packets and is not responsible for the sequence of their delivery. That is, UDP does not send a request about whether the packets have reached and to what extent. However, this protocol has its advantages, among which is high speed data transport. For this reason, it is in demand where it is necessary to ensure efficiency or high throughput. This is one of the most relevant transport protocols when working with audio or video information.

HTTP application protocol

We all use Internet sites, but do not think about how the requested information is correctly displayed on the monitor or display. The HTTP (HyperText Transfer Protocol) application protocol, which works with the HTML hypertext markup language, is responsible for this function. Site pages “written” by this language are sent to the server. When the user enters the necessary search query, it is processed by the server and returned back as a correctly displayed page of the site. This process is responsible for HTTP, which works in conjunction with TCP, and quite often with HTTPS (HTTP over TLS). The latter protocol is responsible for encrypting the data and the confidentiality of the information that is transmitted.

ICMP Internet Protocol

There are often situations when attempts to get or deliver data fail, in which case the user receives an error message. It is delivered using the Internet Control Message Protocol (ICMP), which informs you that for some reason or other the data transfer did not take place. This protocol is most often used for diagnostic purposes in order to find out what kind of failure has occurred, and helps troubleshoot problems with a host or router.

Protocol Mix by IP Tools

As a rule, when working with the Internet, an ordinary user uses about a dozen different protocols to work with which network utilities are required. The World Wide Web is constantly evolving, new ways of data are emerging, because it is important to use applications that allow you to work with them. And IP Tools is the universal tool that includes 19 different utilities and allows you to work with various network protocols

Как Настроить WiFi Роутер

Wi-Fi — сокращённое название технологии передачи данных Wireless Fidelity, что в дословном переводе с английского означает «беспроводная точность». Наличие черно-белого логотипа на витрине кафе, торгового центра или любого другого общественного заведения означает возможность бесплатно подключиться к Глобальной сети. Особенно актуальным наличие Wi-Fi бывает в случае помегабайтной тарификации Интернета на мобильных устройствах. Также такой тип передачи данных оказывается единственно возможной альтернативой беспроводному каналу 2G/3G/4G при неустойчивом соединении.

Параметры Wi-Fi, о которых важно знать

Ниже приведены основные технические характеристики для беспроводных сетей, по которым можно определить их качество и доступность. Первым в этом списке указан стандарт Wi-Fi. Именно от него зависит максимальная скорость (теоретическая пропускная способность), качество соединения и тип поддерживаемого шифрования. В настоящий момент существуют следующие стандарты связи:

- 11b — самая «древняя» разновидность Wi-Fi, которая уже почти не используется из-за своего технического несовершенства (скоростной предел в 11 Mbps, не самый надёжный тип шифрования WEP и как следствие — низкий уровень безопасности);

- 11g — уже более «продвинутый» протокол со скоростным пределом 54 Mbps и поддержкой шифрования WPA2;

- 11n — следующая ступень развития Wi-Fi с поддержкой WPA2 и увеличенной до 300 (450) Mbps пропускной способностью;

- 11ac — самый актуальный на сегодня стандарт, предлагающий скорость 1300 Mbps и еще более увеличенную зону охвата устойчивым сигналом.

Разновидности стандартов безопасности Wi-Fi:

- WEP — наименее приемлемый с точки зрения надёжности вариант, так как динамическая часть ключа через определенные промежутки времени меняется, а это делает беспроводную сеть доступной для относительно несложного взлома;

- WPA — функционирует на аналогичном алгоритме, однако ключ и проверочный протокол здесь меняются чаще (вместе с тем усложняется и взлом сети);

- WPA2 — следующая ступень развития WPA, получившая более устойчивый алгоритм для шифрования данных.

Понятие «канал» подразумевает собой диапазон рабочих радиочастот маршрутизатора. Подавляющее большинство моделей использует 13 каналов в диапазоне до 2,4 GHz. Некоторые из «продвинутых» современных роутеров работают на более высоком диапазоне 5 GHz. При этом используется большее число каналов, не пересекающихся между собой и как следствие — достигается более стабильное соединение.

Для чего нужен Wi-Fi сканер

Комфорт интернет-серфинга напрямую зависит от качества соединения, а именно его скорости (ширины канала), отсутствия обрывов и помех. В условиях тесной городской застройки мобильный телефон, планшет или другое устройство со встроенным модулем Wi-Fi могут видеть довольно много точек доступа. Какую выбрать? Простейшим решением станет подключение к первой доступной сети из указанного в данный момент списка. Однако простейший вариант не всегда оказывается лучшим.

Дело в том, что мобильная операционная система с помощью встроенных штатных средств может показать лишь минимальную информацию о том или ином Wi-Fi соединении. При этом пользователь может увидеть только характерную пиктограмму с замком (открытое или закрытое подключение по паролю) и силу сигнала, измеряемую несколькими полосками. Зачастую этого бывает недостаточно. Чтобы получить более подробную информацию о доступных беспроводных подключениях, можно использовать специализированные сетевые утилиты — так называемые Wi-Fi сканеры. С их помощью можно определить перечисленные выше технические параметры Wi-Fi, а также узнать дополнительные данные:

- Имя сети (SSID),

- MAC-адрес маршрутизатора,

- Уровень сигнала.

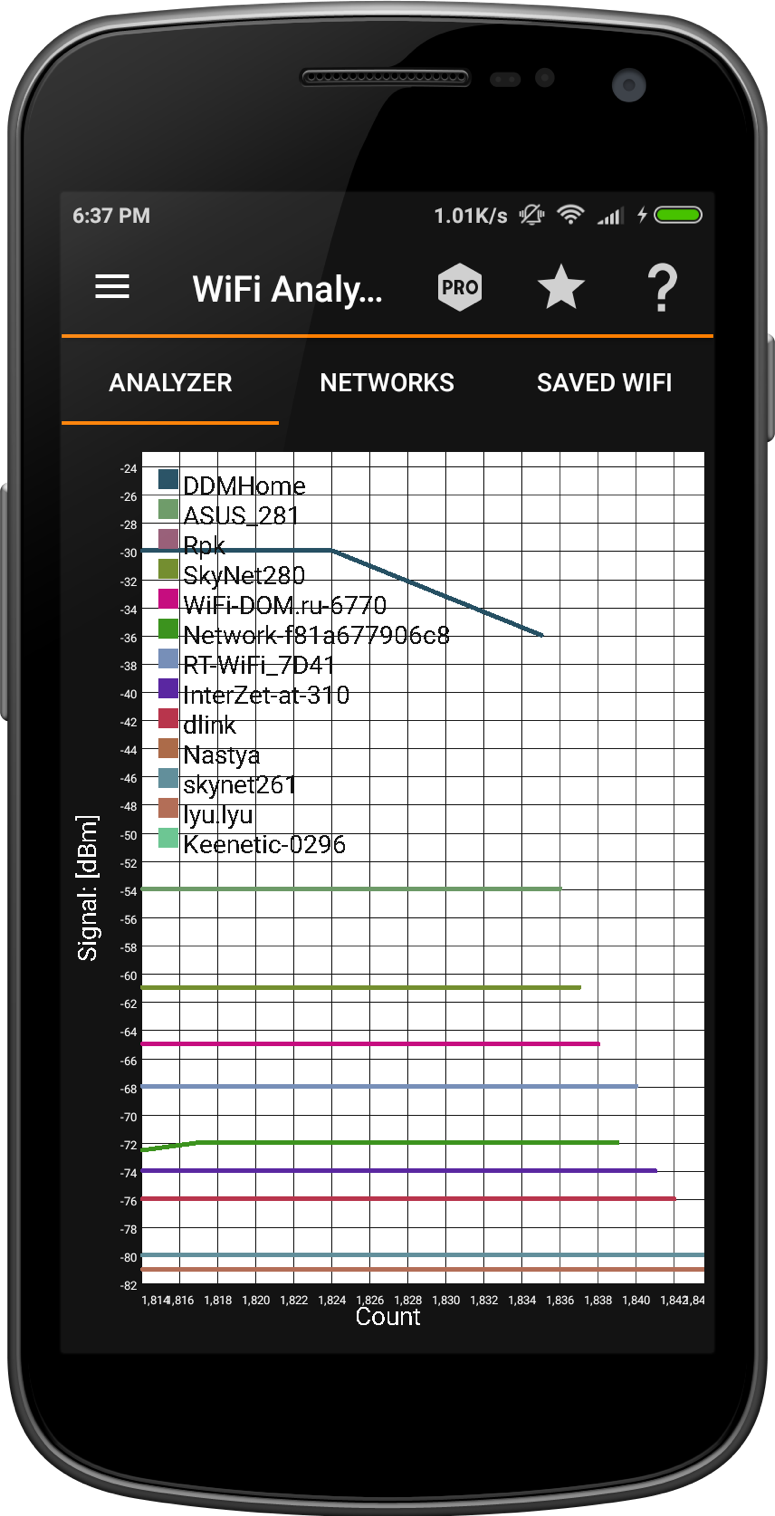

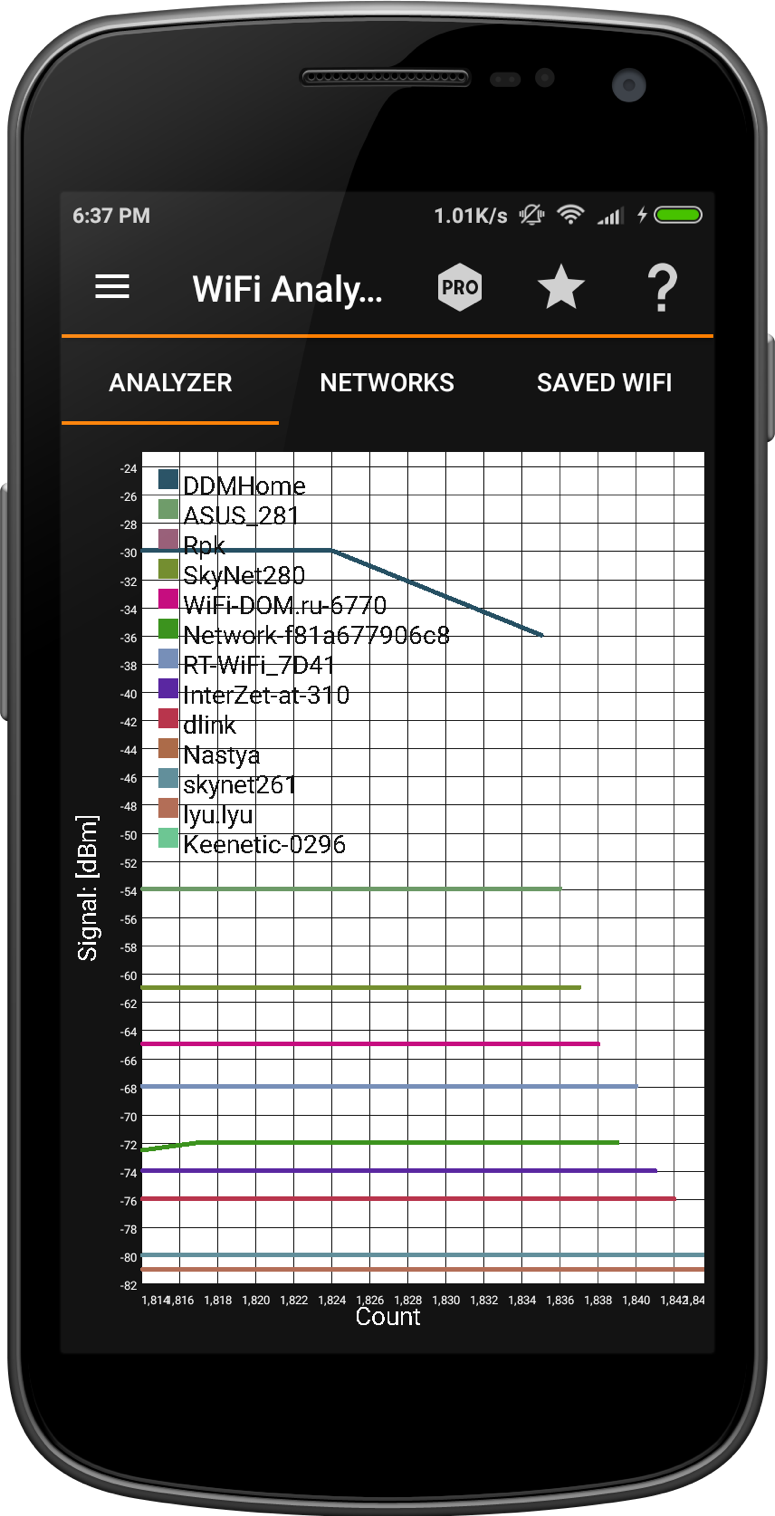

Еще более удобным вариантом окажется мультифункциональное приложение IP Tools со встроенным сканером Wi-Fi. Одной из его встроенных функций является сканирование и всесторонний анализ корпоративных и домашних Wi-Fi сетей. К примеру, в закладке «АНАЛИЗ» представлен список доступных сетей с ранжированием по силе сигнала от наиболее мощного и далее по убыванию. Список представлен в виде графика, на котором в режиме реального времени можно сравнить мощность сигнала (в dB) от каждой видимой точки доступа. А в закладке «СЕТИ» можно просмотреть краткие сводки данных по всем обнаруженным в данный момент сетям Wi-Fi.

WiFi Scanner & WiFi Analyzer

Wi-Fi is the abbreviated name of the Wireless Fidelity data transfer technology, which literally means “wireless accuracy” in English. The presence of a black-and-white logo on the shop window of a cafe, shopping center or any other public institution means that you can connect to the Global Network for free. The presence of Wi-Fi is especially relevant in the case of Internet billing on the Internet on mobile devices. Also, this type of data transfer is the only possible alternative to a wireless 2G / 3G / 4G channel with an unstable connection.

Wi-Fi settings you need to know about

Below are the main specifications for wireless networks, which can determine their quality and availability. The first in this list is the Wi-Fi standard. It depends on it the maximum speed (theoretical bandwidth), the quality of the connection and the type of encryption supported. Currently there are the following communication standards:

- 11b - the most "ancient" type of Wi-Fi, which is almost not used because of its technical imperfections (speed limit of 11 Mbps, not the most reliable type of WEP encryption, and as a result - a low level of security);

- 11g - already more “advanced” protocol with a speed limit of 54 Mbps and support for WPA2 encryption;

- 11n is the next step in the development of Wi-Fi with WPA2 support and increased bandwidth to 300 (450) Mbps;

- 11ac is the most relevant standard for today, offering a speed of 1300 Mbps and an even more increased coverage area with a stable signal.

Types of Wi-Fi Security Standards:

- WEP is the least acceptable option from the point of view of reliability, since the dynamic part of the key changes at certain intervals, and this makes the wireless network available for relatively simple hacking;

- WPA - operates on a similar algorithm, however, the key and the verification protocol change here more often (at the same time, the network hacking becomes more complicated);

- WPA2 is the next step in the development of WPA, which has a more robust algorithm for encrypting data.

The term "channel" implies a range of working radio frequencies of the router. The vast majority of models use 13 channels in the range up to 2.4 GHz. Some of the “advanced” modern routers operate on a higher 5 GHz band. In this case, a greater number of channels are used that do not intersect each other and, as a result, a more stable connection is achieved.

Why do you need a Wi-Fi scanner?

The comfort of Internet surfing directly depends on the quality of the connection, namely, its speed (channel width), the absence of cliffs and interference. In the conditions of close urban development, quite a lot of access points can see a mobile phone, tablet or other device with a built-in Wi-Fi module. Which one to choose? The simplest solution would be to connect to the first available network from the currently selected list. However, the simplest option is not always the best.

The fact is that a mobile operating system with the help of built-in standard tools can show only minimal information about a particular Wi-Fi connection. At the same time, the user can see only a typical icon with a lock (open or closed connection with a password) and signal strength, measured by several bars. Often this is not enough. To obtain more detailed information about the available wireless connections, you can use specialized network utilities - the so-called Wi-Fi scanners. With their help, you can determine the technical parameters listed above Wi-Fi, as well as find out additional data:

- Network name (SSID);

- MAC address of the router;

- Signal level.

An even more convenient option would be a multifunctional IP Tools application with an integrated Wi-Fi scanner. One of its built-in functions is scanning and comprehensive analysis of corporate and home Wi-Fi networks. For example, in the “ANALYSIS” tab there is a list of available networks with ranking by signal strength from the most powerful and further in descending order. The list is presented in the form of a graph, on which in real time you can compare the signal power (in dB) from each visible access point. And in the tab “NETWORKS” you can view a brief summary of the data on all currently detected Wi-Fi networks.